Ethical Hacking mit Python in der Praxis: Der Komplettkurs

.MP4 | Video: 1280x720, 30 fps(r) | Audio: AAC, 48000 Hz, 2ch | 2.19 GB

Duration: 13.5 hours | Genre: eLearning Video | Language: Deutsch

.MP4 | Video: 1280x720, 30 fps(r) | Audio: AAC, 48000 Hz, 2ch | 2.19 GB

Duration: 13.5 hours | Genre: eLearning Video | Language: Deutsch

Werde White Hat Hacker: Lerne PenTesting, Password Cracking, Network Hacking, Kali Linux, Keylogger, Man-in-the-Middle,….

What you'll learn

Du hast ein fundiertes Verständnis für die Vorgehensweise von Hackern

Du kennst wichtige Angriffsvektoren und Wege, auf denen Computersysteme angegriffen werden können

Du kannst eigene Hacking-Tools schreiben (für Penetration Tests)

Da du weißt, wie Hacking-Angriffe funktionieren, kannst du dich besser vor solchen schützen

Requirements

Du solltest zuvor schon einmal ein wenig programmiert haben

Python-Kenntnisse sind nicht unbedingt erforderlich, da alle notwendigen Informationen im Kurs vermittelt werden

Grundkenntnisse in IT-Security sind von Vorteil

Grundlegende Netzwerk-Kenntnisse werden vorausgesetzt, beispielsweise solltest du wissen, was IP-Adressen und Router sind

Description

Um Hacker zu verstehen, musst du lernen, wie Hacker zu denken. In diesem Kurs versetzt du dich in die Perspektive des Angreifers und testest verschiedene Angriffsszenarien aus. Damit erlebst du am konkreten Beispiel, wie Schwachstellen genutzt werden, welche Gefahren deinen Daten drohen, und wie du ähnliche Attacken auf dich vermeiden kannst.

DIESES WISSEN DARFST DU NICHT VERWENDEN, UM ANDEREN LEUTEN ZU SCHADEN!

Du lernst unter anderem:

Wie Passwörter gespeichert werden, wie du sie knacken kannst, und wie du dich davor schützt

Wie ein professioneller Hacking-Angriff abläuft

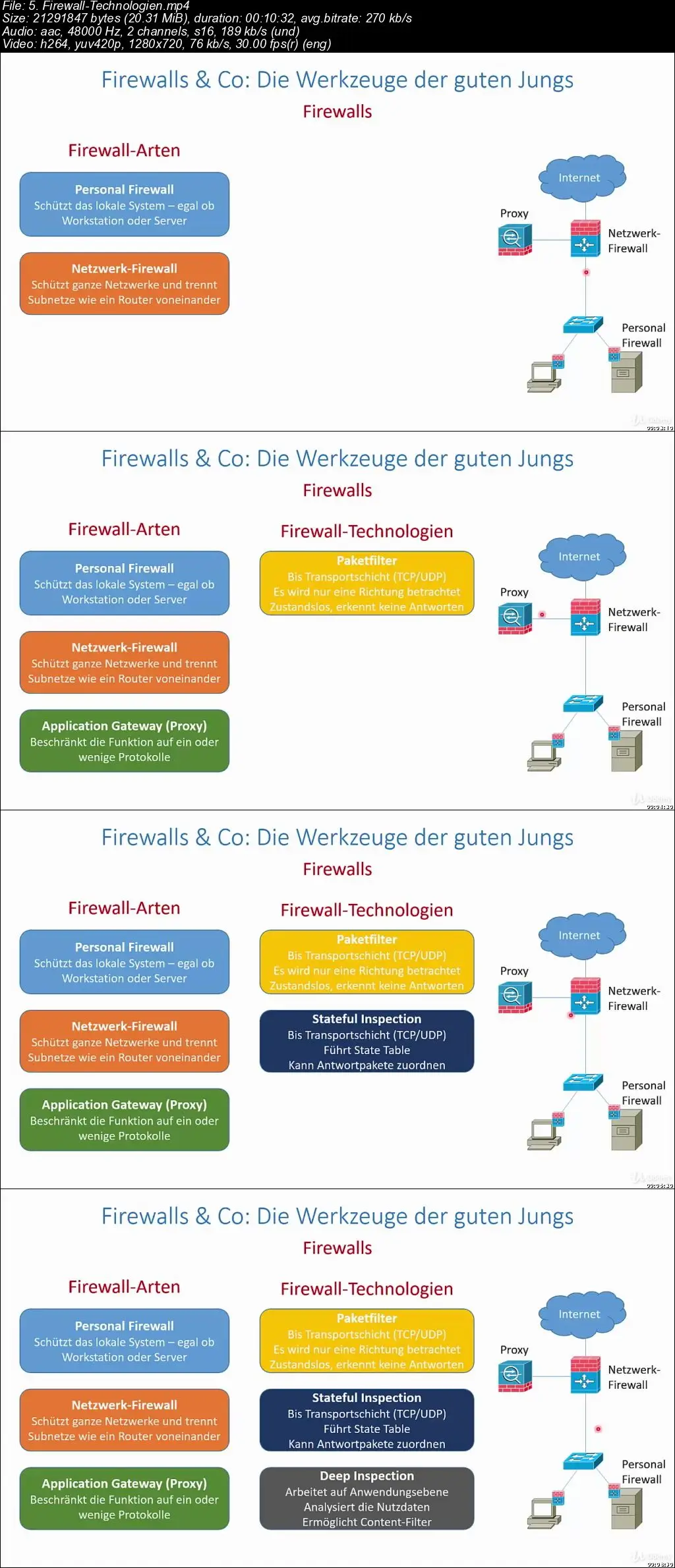

Welche Werkzeuge zur Absicherung von Computersystemen eingesetzt werden

Wie du aus Metadaten Bewegungsprofile erstellst, und wie du die Kontrolle darüber zurück erlangst

Wie du einen Keylogger erstellst und ihn einsetzt (inkl. Schutz davor)

Welche sensiblen Daten dein Browser über dich speichert und wie ein Angriffer sie auslesen kann

Mit welchen Mitteln ein Man-in-the-Middle-Angriff (MITM) durchgeführt werden kann und warum er so gefährlich ist

Wie du mit deinem eigenen Proxy einen MITM-Angriff startest und Inhalte manipulieren kannst

Anstatt mit fertigen Hacking-Programmen zu arbeiten, lernst du hier, wie du mit Hilfe der Programmiersprache Python eigene Hacking-Tools erstellst und einsetzt. Python ist die beliebteste Programmiersprache unter Hackern und Penetration Testern, da sie so flexibel und einfach ist.

Zu allen Themen gibt es Praxis-Workshops, damit du nicht nur theoretische Kenntnisse erwirbst, sondern gleich selbst und hautnah erfährst, wie Hacker vorgehen können, um deine Systeme anzugreifen.

Wie die Profis beschränkst du dich damit nicht nur auf fertige Tools sondern bist in der Lage, deine Werkzeuge mit Hilfe von Python für jede Situation anzupassen, um eigene Penetration Tests durchzuführen.

Nach Abschluss des Kurses hast du solide Kenntnisse über gängige Hacking-Angriffe und wie du dich dagegen schützen kannst. Darüber hinaus kannst du mit der Lieblings-Programmiersprache der Hacker, nämlich Python, eigene Tools schreiben, die dich bei Penetration Tests im Rahmen des Ethical Hackings unterstützen.

Who this course is for:

Alle, die ihre eigenen Hacking-Tools programmieren möchten

Angehende White-Hat-Hacker und Penetration-Tester

Security-Engineers und Netzwerk-Administratoren

Auszubildende für Fachinformatiker Systemintegration und andere IT-Berufe

Security-Interessierte, die mit eigenen Mitteln hinter die Kulissen schauen möchten

Angehende Programmierer mit Schwerpunkt auf IT-Sicherheit